駭戰高手:全面檢視資訊安全與防衛[Hai Zhan Gao Shou : Quan Mian Jian Shi Zi Xun An Quan Yu Fang Wei...]~推薦!

作者:陳芳、秦連清、肖霞 ISBN:9789865908553 |

【Introduction】簡介/書評/特色/摘要 |

電腦和網際網路已經普及到每家每戶,成為人們獲取資訊和知識的重要工具。然而,病毒與木馬的存在,讓使用者時常陷入困境,在不知不覺中落入病毒和木馬的陷阱中。

本書詳細地介紹初學者在防範駭客攻擊時必須掌握的基本知識,並對防禦駭客攻擊時經常遇到的問題給予專業性的解答,並透過實際案例提供給讀者多種防範技術的具體應用。主要內容包括駭客攻擊防範與連接埠掃描、Windows NT/2000/ XP/2003系統漏洞檢測和安全性原則、登錄檔惡意攻擊的防範、蠕蟲病毒及防範策略、郵件病毒剖析及防範策略、USB隨身碟病解剖析及防範策略、專門清除病毒工具應用、防範木馬與程式設計防範病毒實現等知識。涉及的內容眾多,有基本的駭客攻防實戰技巧,也有深入的駭客攻防程式設計技術。

全書用淺顯的語言敘述精心設計的經典實例,將駭客攻防的基本理論和實踐技巧融入到範例當中,攻防的每一步都透過圖解形式表現,淺顯易懂。讀者透過本書的學習,一定可成為駭戰高手。

►GO►最新優惠► 【書籍】駭戰高手:全面檢視資訊安全與防衛

【Table of Contents】目錄/大綱/內容概要 |

前言

第1章 駭客攻擊防範與掃描連接埠

1.1 認識駭客攻擊

1.2 掃描連接埠

1.3 常用連接埠掃描工具

1.4 總結

第2章 系統漏洞的解析與安全性原則

2.1 密碼的獲取與破解解析

2.1.1 系統密碼的獲取和破解

2.1.2 加密檔案

2.1.3 密碼破解實例

2.2 系統常見漏洞

2.2.1 輸入法漏洞

2.2.2 NetBIOS 的資訊洩露

2.2.3 Windows XP 的UPNP 漏洞

2.3 Unicode 漏洞解析與防範

2.3.1 Unicode 漏洞的原理及危害

2.3.2 用專用工具檢測Unicode漏洞

2.3.3 用Unicode 漏洞修改目標首頁

2.3.4 修改目標主機的檔案

2.3.5 Unicode 漏洞防範策略

2.4 其他常見的漏洞攻擊解析

2.5 系統漏洞安全防範

2.5.1 Windows XP 漏洞防範

2.5.2 Windows 系統帳戶保護的安全性原則

2.5.3 Windows 系統監控的安全性原則

2.6 總結

第3章 登錄檔的操作和安全防範

3.1 登錄檔基礎知識

3.1.1 登錄檔的概念

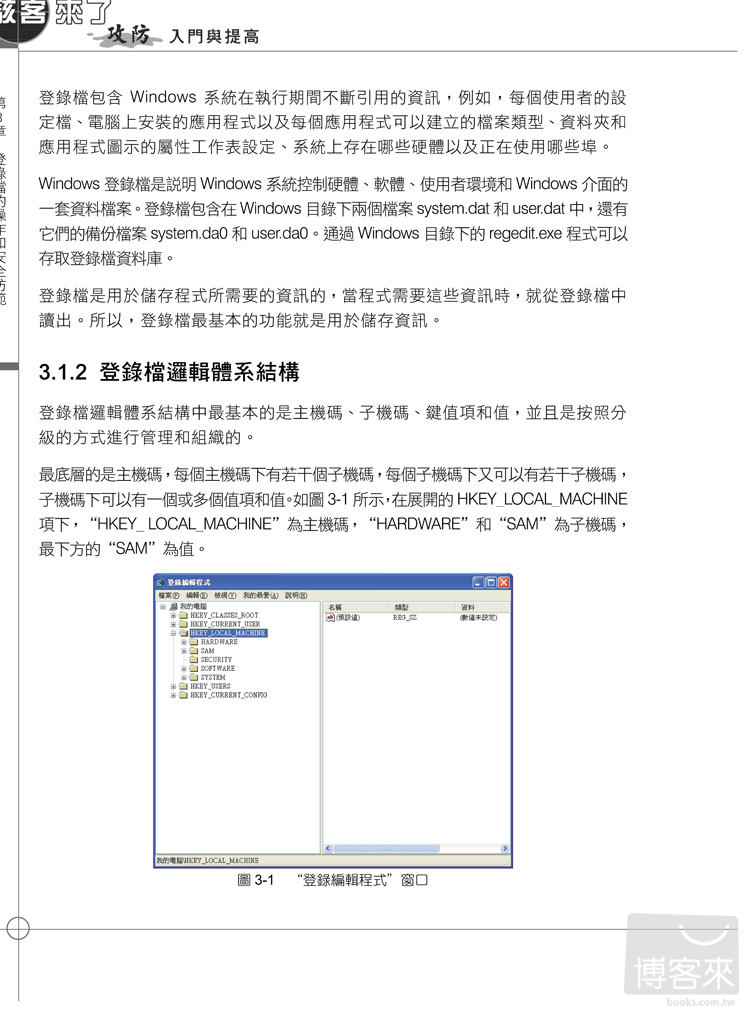

3.1.2 登錄檔邏輯體系結構

3.1.3 登錄檔的資料類型

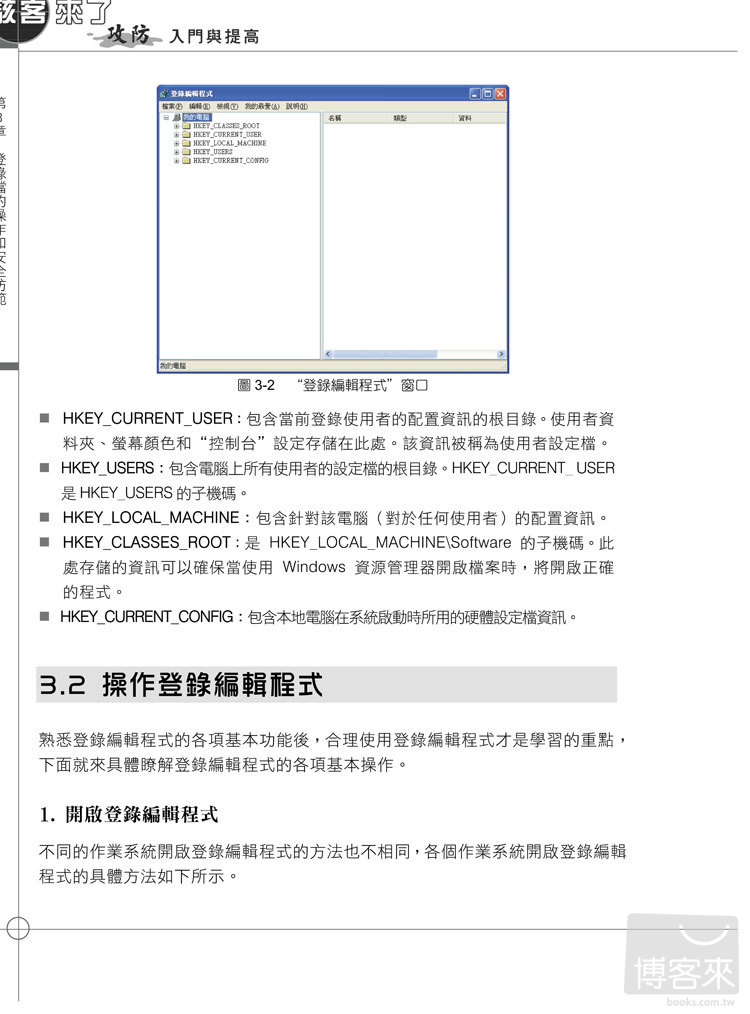

3.1.4 登錄編輯程式的5 個主機碼

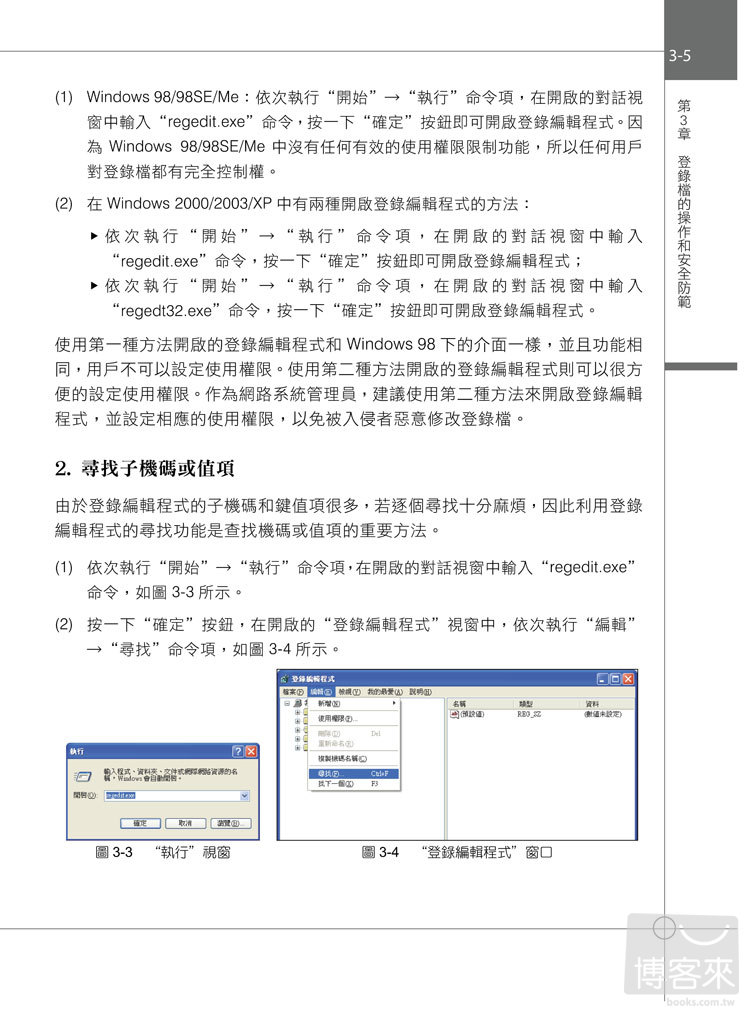

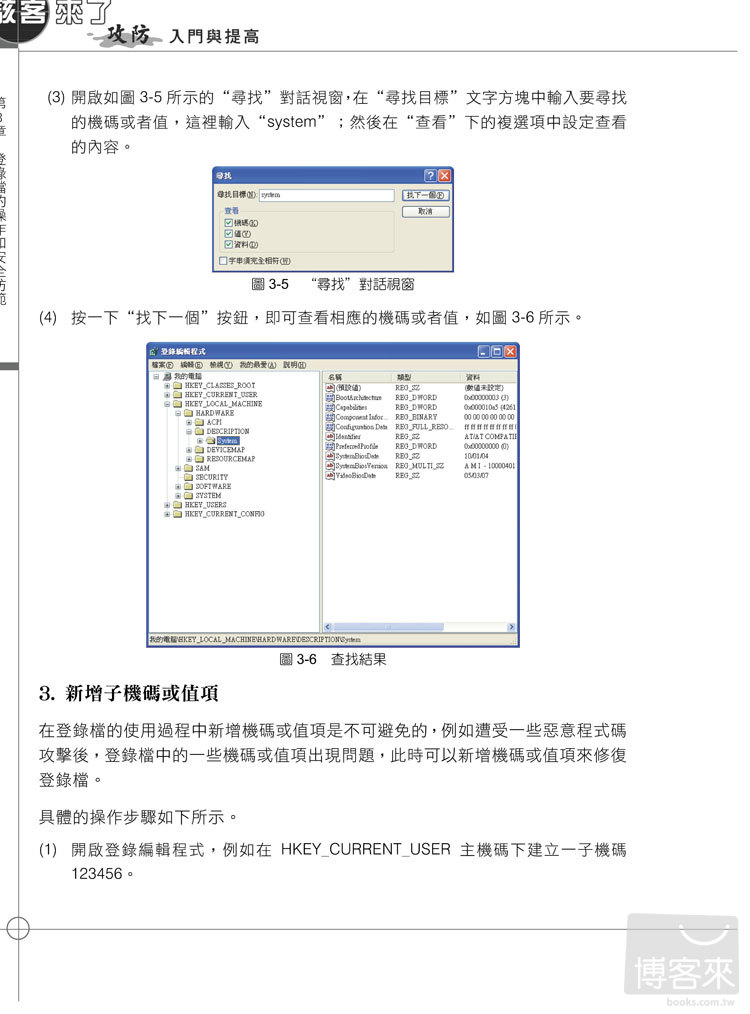

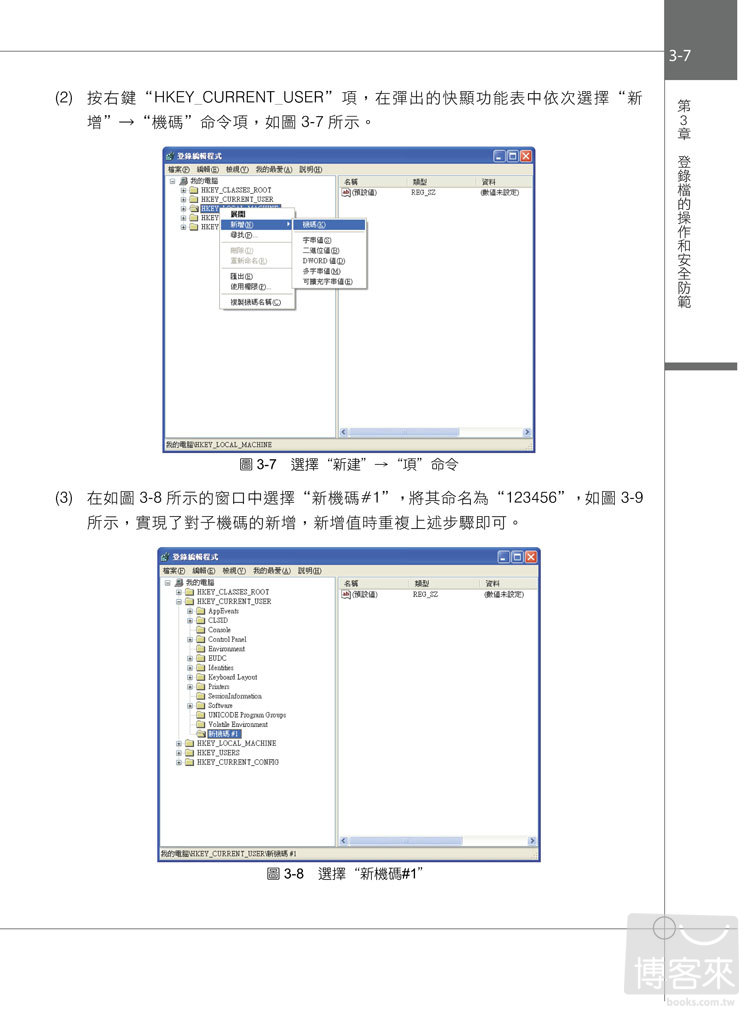

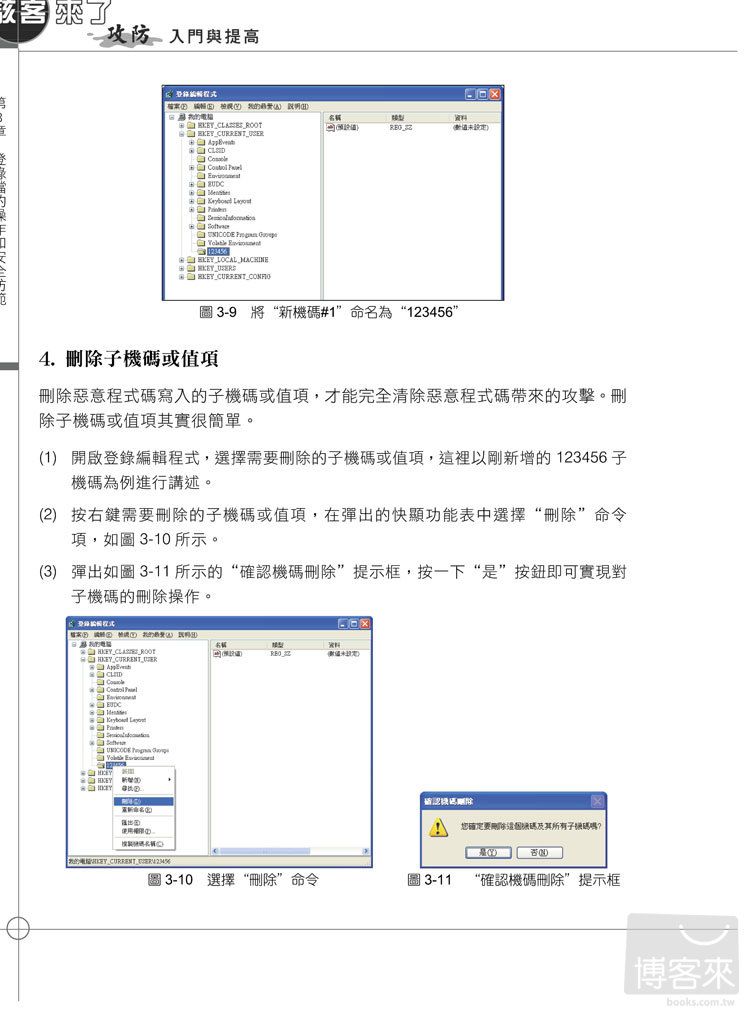

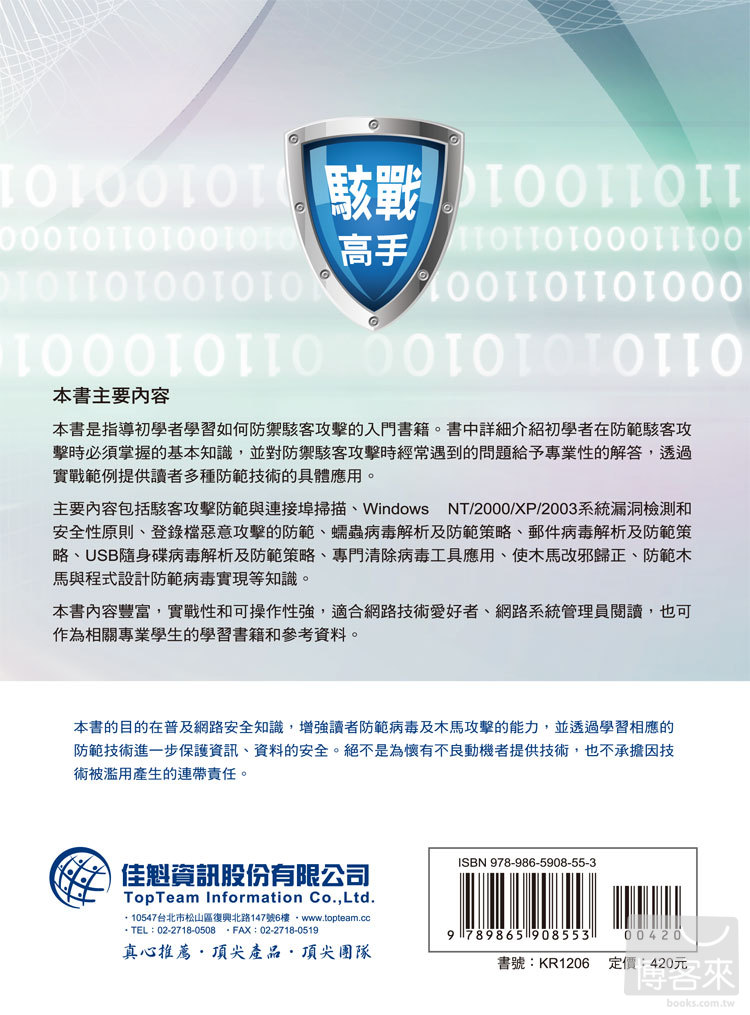

3.2 操作登錄編輯程式

3.3 登錄檔使用權限設定

3.4 登錄檔的備份、恢復、匯入和匯出

3.4.1 備份登錄檔

3.4.2 恢復登錄檔

3.4.3 匯出和匯入登錄檔

3.5 登錄檔的損毀修復

3.5.1 登錄檔故障特徵

3.5.2 登錄檔損毀修復

3.6 利用程式修改登錄檔

3.6.1 用VBS 腳本修改登錄檔

3.6.2 利用C#編寫修改登錄檔程式

3.7 利用Web 修改登錄檔及其防禦措施

3.7.1 網頁隱藏程式

3.7.2 通過登錄檔修改IE 瀏覽器

3.7.3 惡意網頁木馬程式

3.7.4 程式設計修復登錄檔

3.7.5 深入解析惡意攻擊性網頁

3.8 總結

第4章 電腦病毒概論及防範

4.1 病毒的概念

4.1.1 什麼是電腦病毒

4.1.2 電腦病毒的特徵..................... 4-

4.1.3 電腦中毒症狀

4.2 病毒的種類

4.2.1 系統開機型病毒

4.2.2 可執行檔型病毒..................... 4-

4.2.3 巨集病毒

4.2.4 混合型病毒

4.2.5 特洛伊木馬型病毒

4.2.6 語言病毒

4.2.7 多形性病毒

4.2.8 輕微破壞性病毒

4.3 病毒的防範

4.3.1 病毒的防範方法

4.3.2 清除病毒

4.3.3 清除COM 病毒

4.4 總結

第5章 木馬概述及防範

5.1 木馬的概述

5.1.1 木馬定義

5.1.2 木馬組成

5.1.3 常見的木馬種類

5.1.4 木馬傳播

5.2 木馬偽裝

5.2.1 木馬偽裝方式

5.2.2 木馬偽裝實例解析

5.3 木馬常用的攻擊手段

5.3.1 木馬的入侵方式

5.3.2 木馬的啟動方式

5.4 木馬的防禦與清除

5.4.1 如何防範木馬

5.4.2 手動清除木馬實例

5.5 總結

第二篇 實戰篇-攻防實戰演練

第6章 蠕蟲病毒介紹及防範策略

6.1 蠕蟲病毒概念及特點

6.1.1 蠕蟲病毒概念

6.1.2 蠕蟲病毒特點

6.1.3 蠕蟲病毒與病毒異同

6.2 “疾風”病毒

6.2.1 傳播途徑

6.2.2 中毒特徵

6.2.3 清毒方法

6.3 “Sasser”病毒

6.3.1 傳播途徑

6.3.2 中毒特徵

6.3.3 清毒方法

6.4 “性感烤雞”病毒

6.4.1 傳播途徑

6.4.2 清毒方法

6.5 蠕蟲病毒專用解毒工具

6.5.1 MSN 蠕蟲病毒專用解毒工具

6.5.2 KV 蠕蟲病毒專用解毒定制工具

6.5.3 江民“威金”蠕蟲病毒專用解毒工具

6.6 總結

第7章 郵件病毒解析及防範策略

7.1 郵件病毒的概念

7.1.1 郵件病毒的定義

7.1.2 郵件病毒發展

7.1.3 郵件病毒特性

7.2 郵件病毒的防範

7.2.1 識別郵件病毒

7.2.2 預防郵件病毒

7.2.3 郵件病毒清除

7.3 “網路天空”郵件病毒

7.3.1 病毒概述

7.3.2 病毒的手動清除

7.4 “W32/Bugbear”郵件病毒

7.4.1 病毒概述

7.4.2 病毒危害

7.4.3 病毒的防範

7.5 總結

第8章 USB 磁碟病毒及防範策略

8.1 USB 磁碟病毒概述及防範

8.1.1 何謂USB 磁碟病毒

8.1.2 USB 磁碟病毒的工作方式

8.1.3 USB 磁碟病毒的特徵

8.1.4 USB 磁碟病毒防禦

8.2 USB 磁碟病毒的清除

8.2.1 用WinRAR 清除USB 磁碟病毒

8.2.2 USB 磁碟病毒的手動刪除

8.3 USB 磁碟病毒專用解毒工具

8.3.1 USB 磁碟病毒清除工具—USBCLeaner

8.3.2 USB 磁碟病毒專用解毒工具—USBKiller

8.4 總結

第9章 使用專門的工具清除病毒

9.1 金山毒霸使用技術與技巧

9.1.1 軟體的安裝

9.1.2 軟體的使用

9.2 卡巴斯基使用技術與技巧

9.2.1 軟體的安裝

9.2.2 軟體的使用

9.3 熊貓燒香專用解毒工具使用技術與技巧

9.3.1 熊貓燒香病毒危害解析

9.3.2 熊貓燒香病毒專殺工具的使用

9.4 超級巡警工具使用技術與技巧

9.4.1 軟體的安裝

9.4.2 軟體的使用

9.5 360 安全衛士使用技術與技巧

9.5.1 軟體的安裝

9.5.2 軟體的使用

9.6 總結

第10章 常見木馬的工作原理揭秘與清除方法

10.1 傳統木馬的工作原理與清除方法

10.1.1 冰河木馬入侵揭秘

10.1.2 冰河木馬的清除

10.1.3 特洛伊木馬入侵揭秘

10.2 盜密性木馬的工作原理與清除方法

10.2.1 廣外幽靈木馬入侵揭秘

10.2.2 QQ 密碼監控器

10.2.3 木馬的清除

10.3 常見木馬的清除方法

10.3.1 網路公牛(Netbull)入侵揭秘與清除

10.3.2 網路精靈(Netspy)入侵揭秘與清除

10.3.3 SubSeven 入侵揭秘與清除

10.3.4 網路神偷(Nethief)入侵揭秘與清除

10.3.5 廣外女生入侵揭秘與清除

10.3.6 WAY2.4 入侵揭秘與清除

10.4 總結

第11章 使用專門的工具清除木馬

11.1 木馬專殺工具

11.1.1 費爾木馬強力清除助手

11.1.2 木馬清除大師2008

11.1.3 Windows 木馬清道夫

11.1.4 木馬清除專家

11.2 木馬的手動清除

11.3 使用解毒軟體清除木馬

11.3.1 用金山毒霸清除木馬

11.3.2 用超級兔子清除木馬

11.4 總結

第12章 使木馬改邪歸正

12.1 利用木馬實現遠端控制

12.1.1 利用Visual Basic 程式設計實現遠端控制木馬

12.1.2 用Delphi 程式設計遠端控制的實現

12.1.3 Windows XP 下遠端控制關機的另類木馬揭秘

12.2 木馬的其他用途

12.2.1 用“紅蜘蛛”建構多媒體網路教室

12.2.2 用ASP 木馬實現FTP 和解壓縮

12.3 總結

第13章 病毒與木馬防範實戰晉級

13.1 病毒攻防實戰解析

13.1.1 ARP 病毒發起欺騙攻擊及解決方法

13.1.2 解析Word 病毒原理及解決方法

13.1.3 iexplore.exe 病毒攻擊及清除方法

13.1.4 另類自啟動病毒“Q 樂”攻防實戰

13.2 木馬攻防實戰解析

13.2.1 媒體檔案木馬攻防實戰

13.2.2 最新反彈型木馬攻防實戰

13.2.3 手動清除“灰鴿子”病毒

13.2.4 反彈型木馬防範

13.2.5 木馬專用解毒工具

13.3 總結

第三篇 程式設計篇-自力更生掃描解毒

第14章 程式設計防範木馬與病毒基礎知識

14.1 駭客程式設計概述

14.2 常用的程式設計語言

14.3 Windows 系統程式設計基礎

14.3.1 Java Servlet API 程式設計基礎

14.3.2 Winsock 程式設計基礎

14.4 總結

第15章 VBS 腳本病毒解析

15.1 VBS 腳本病毒概念

15.1.1 VBS 腳本病毒的特點

15.1.2 VBS 腳本病毒的發展

15.2 VBS 腳本病毒原理分析

15.2.1 感染、搜索檔案解析

15.2.2 通過E-mail 附件傳播解析

15.2.3 通過區域網路共用傳播解析

15.2.4 通過感染htm、asp、jsp、php等網頁檔案傳播解析

15.2.5 通過IRC 聊天通道傳播解析

15.3 VBS 腳本病毒獲得控制權解析

15.4 VBS 腳本病毒對抗反病毒軟體的幾種方法解析

15.5 防範VBS 腳本病毒

15.5.1 “抽絲剝繭”提取加密病毒

15.5.2 尋找VBS 病毒弱點

15.5.3 將VBS 腳本病毒拒於“千里之外”

15.6 總結

►GO►最新優惠► 【書籍】駭戰高手:全面檢視資訊安全與防衛

ISBN:9789865908553

規格:平裝/320頁/17x23cm/普通級/單色印刷/初版

出版地:台灣

本書分類:電腦資訊>網路/架站>資安/電腦病毒

►GO►最新優惠► 【書籍】駭戰高手:全面檢視資訊安全與防衛

【Preview】內容預覽/連載/試閱PDF下載 |

ISBN:9789865908553

規格:平裝/320頁/17x23cm/普通級/單色印刷/初版

出版地:台灣

本書分類:電腦資訊>網路/架站>資安/電腦病毒

►GO►最新優惠► 【書籍】駭戰高手:全面檢視資訊安全與防衛

資料來源:[博客來BOOKS網路書店] http://www.books.com.tw/exep/assp.php/ap/products/0010571605?utm_source=ap&utm_medium=ap-books&utm_content=recommend

圖文屬原創所有。相關資訊僅供參考,歡迎前往選購。發現不妥處請告知!

【Customers Who Bought This Item Also Bought】買的人,也買了... |

沒有留言:

張貼留言